近年、急速に普及している「Internet of Things(IoT)」システムは、従来インターネットに接続していなかった様々なモノをインターネットに接続し、ITシステム単独では難しかった「実世界とITシステム」とを結びつけ、新たな価値を生み出し始めています。

そして、実世界との結びつきによって、サイバー攻撃が人間や社会に影響を与える可能性を考慮した「サイバー・フィジカル・セキュリティ」への対応が求められるようになりました。

一方、「IoTシステム全体」を見通したうえで適切な対策をするのは容易ではなく、しばしばIoTシステムには重要なセキュリティ上のリスクが残存してしまうことがあります。

本記事では、NRIセキュアが提供している「IoTセキュリティ診断サービス」を通じて得られたナレッジから、IoTシステムのセキュリティを、ITシステムからIoTデバイスまで全てが一気通貫で接続した状態でとらえていく「全体視点」の必要性について解説します。

意識しておきたいIoTデバイスの「フィジカル」な特性

最近、話題になったのはマルウェア”Mirai”がインターネットに接続されている組込機器に感染して巨大なボットネットを構成した事例です。亜種を含め、被害が拡大したことには主に以下の背景があります。

- - インターネット経由でアクセスさせる必要がないIoT機器のメンテナンス用のサービス/不要ポート(telnetなど)が、インターネットに公開されていた。

- - 公開されているサービスで、接続時の認証に用いるID/PWがデフォルトのままで、容易に推測可能だった。

- - 公開されているポートで稼働するサービスに既知の脆弱性が残っていた。

- - ネットワーク経由での遠隔デバッグポートがインターネットに公開されていた。

これらは、基本的には「不要ポートを閉じる」、「デフォルトパスワードを変更する」、「既知の脆弱性への対策・パッチ適用を行う」など、従来からあるセキュリティ対策で対応が可能です。

しかしながら、IoTセキュリティを考える上で一つ重要な視点があります。それは、「IoTデバイスは攻撃者でも入手できる」ということです。つまり、攻撃者の手によってIoTデバイスが物理的に解析されてしまうような状況が発生しやすいのです。

データセンターやクラウドで稼働するサービスでは、ハードウェア・ソフトウェアなどを攻撃者の手元で再現することは容易ではありませんが、IoTデバイスであれば物理的に入手可能であり、攻撃者は手元でそれらを動作させながら「フィジカル」に解析することが可能なのです。

IoTシステムに潜む「見落としがちな」セキュリティ課題

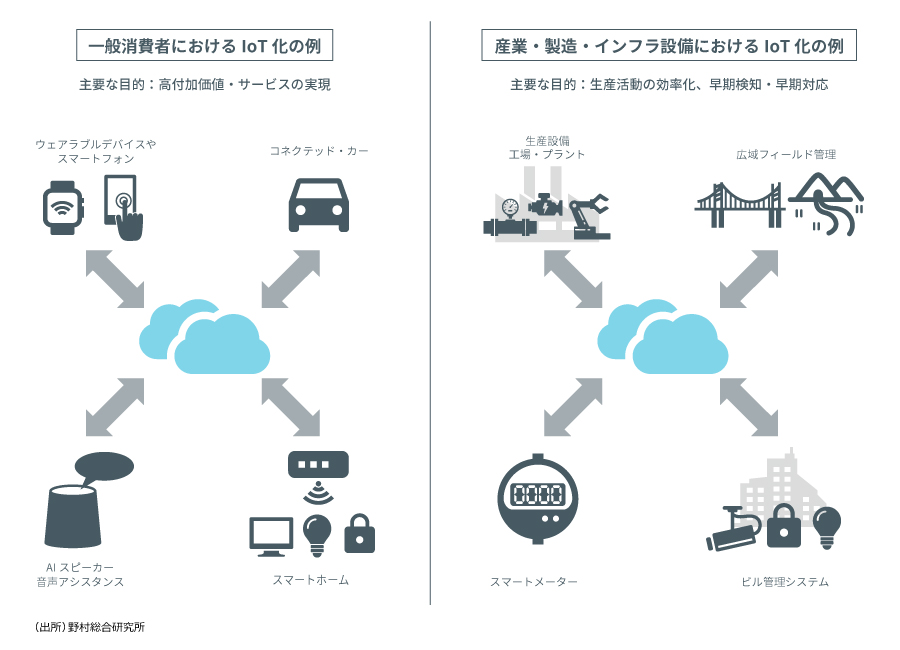

IoTシステムは、一般消費者向けだけでなく、産業・製造・インフラ設備に対する導入事例が数多くあります。そして、そのシステム構成はユーザが所有するデバイスや設備、それらを管理・制御する上位サーバなどを一気通貫に接続する形式にすることが少なくありません。

決してマルウェア”Mirai”の感染対象となったような「単純に機器がインターネット接続されているもの」ばかりではない、ということです。

図1. IoTシステムの例

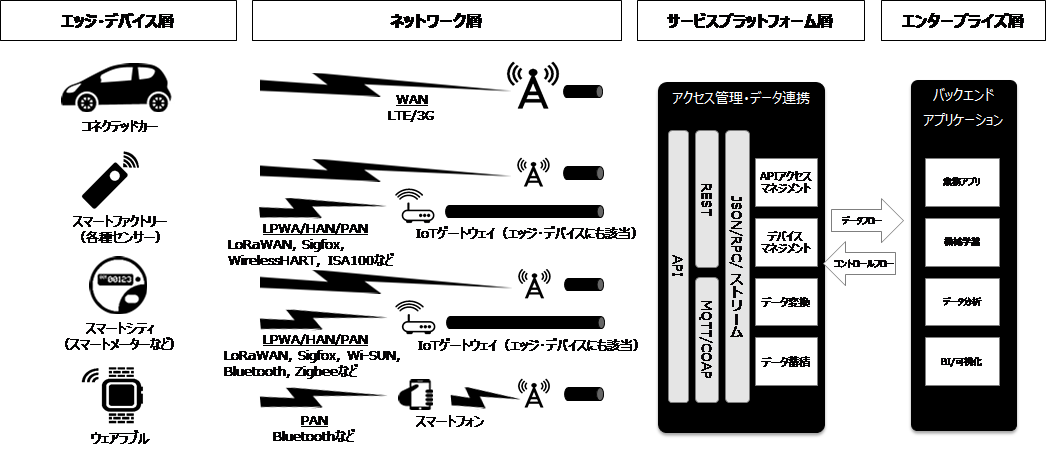

例えば、一般的なIoTシステムでは、その性質の違いから、

1)エッジ・デバイス層

2)ネットワーク層

3)サービス・プラットフォーム層

4)エンタープライズ層

という4層に分割することができます。

サービス・プラットフォーム層およびエンタープライズ層はいわゆる「ITシステム」なので、様々なセキュリティ対策が存在していますし、それらの対策はガイドラインや基準として公開されています。IoTシステムの一部としてふるまう場合でも、セキュリティ対策の考え方は踏襲できる部分が多いです。

一方、エッジ・デバイス層やネットワーク層の一部では、状況が異なります。「IoTセキュリティ」に関するガイドライン・基準など、参照できるものは多数発表されているにも関わらず、この層の対策の詳細まで踏み込んで記載されているものは少ないのです。

また、IoTデバイスのセキュリティを向上させるための対策コストを「どうやって捻出するのか?」、そしてそのコストを「誰が負担するのか?」という課題もあり、十分なセキュリティ設計と評価・検証が行われないまま製造・出荷されているケースも少なくありません。

図2. IoTシステムを構成する4つの層(レイヤ)

セキュリティでは、「最も弱い箇所」から全体に影響が波及していきます。したがって、IoTシステムでは、エッジ・デバイス層からIoTシステム全体に影響が及ぶ、ということが十分に考えられます。そして、この脅威は、IoTシステム固有のものであり、従来の「ITシステム」の観点だけでは正しく認識することができず、見落としてしまう懸念があるということです。

IoTデバイスの「フィジカル」な脆弱性

では、IoTの「デバイス」のセキュリティについて考えてみましょう。

「デバイス」のセキュリティでは、従来からIT製品のセキュリティ要件、およびセキュリティ性能と評価要件を定めるCommon Criteria (ISO/IEC 15408)と呼ばれる標準が存在しています。スマートカードや携帯電話のUSIMなどの重要なコンポーネントのセキュリティで実際に活用されてきました。

これに加えて、特に暗号実装に対するセキュリティ要件を定めた米政府標準FIPS-140は、安全な暗号化や鍵管理を実現するハードウェアセキュリティモジュール(HSM)などがすでに広く活用されています。

このように、一部の重要かつ高いセキュリティが求められるデバイスの部品では、以前からセキュリティに対する考慮がなされてきました。

一方、多数の部品を組み合わせて、業務や用途に特化したIoTデバイスを仕立てる場合では、前述の「一部の重要な部品」だけがセキュリティを考慮しているだけでは不十分です。

つまり、セキュリティ機能の「誤った使い方」や、他の部品と組み合わせて動作させる際の「考慮漏れ」などにより、脆弱性が作り込まれてしまうのです。

また、IoTデバイスではPCやスマートフォンのようにユーザの操作によって「初期セットアップ」を行うような機能が存在しないこともあります。このような場合、ユーザとIoTデバイスとの間で可能な情報のやり取りが制限されていることから「あらかじめ機器に認証情報などを埋め込んでおく」という設計が発生しやすくなります。このような点も、脆弱性が作り込まれる要因になっているといえるでしょう。

ここではNRIセキュアの診断サービスを通じて得られたナレッジをもとに、「IoTデバイスで発生しがちな典型的な問題」をいくつか紹介します。

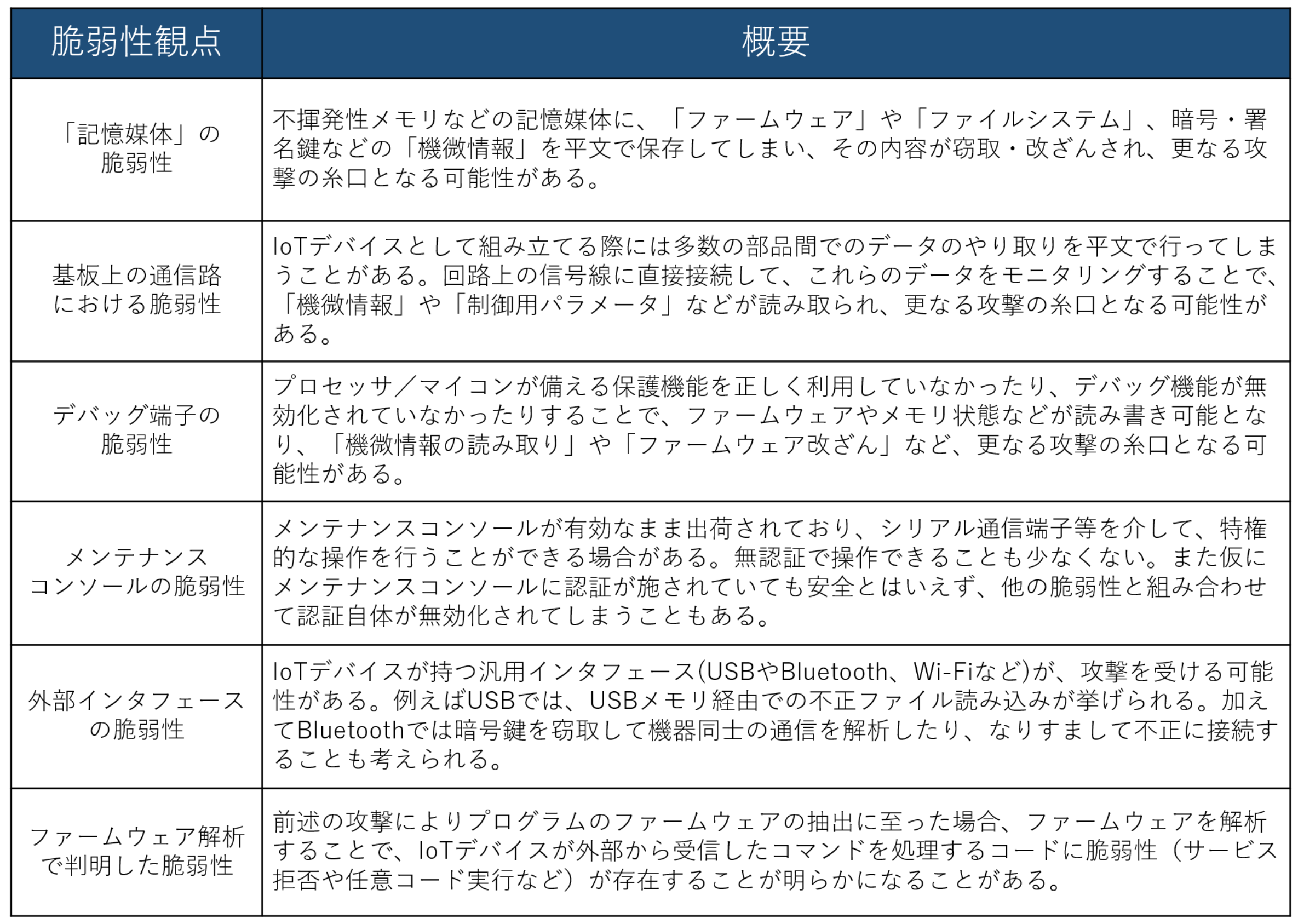

表. IoTデバイスにおける脆弱性観点の例

IoTデバイスの設計・製造においては、このような「フィジカル」に解析されることにより明らかになる脆弱性も想定し、開発ベンダーに対してきちんとセキュリティ要件を伝えることが重要です。また、開発ベンダーから提出されたリスク分析およびセキュリティ対策を正しく理解し、適切かどうかを判断する必要もあります。

IoTデバイスを起点とした攻撃は現実に発生しうる

では、エッジ・デバイス層で「フィジカルな弱み」が見つかり悪用された場合、どのような影響があるのでしょうか。上位システムや他の機器に影響が波及していく「リスクシナリオ」の例を紹介します。

Step① IoTデバイスを解析し、上位システムへの接続情報や経路を確保

IoTデバイスを解析し、機器内部に保存されている上位システム接続用の何らかの機微情報(例:クライアント証明書・秘密鍵、閉域網接続用のID/PWなど)を取得する。または、IoTデバイスにログインすることができれば、IoTデバイス内部から正規の接続経路で上位システムへアクセスできる可能性を探る。

Step② IoTデバイスに成りすまして上位システムや、他デバイスへの接続を試行

Step①で確保した機微情報や経路を使って、IoTデバイスに成りすまして上位システムに接続を試みる。例えば、上位システムのWebAPIに接続できた場合は、正常系の再現性のあるリクエスト・レスポンスの特定を進めていく。閉域網に接続できた場合は、ネットワーク上の他のシステムやIoTデバイスの探索およびポートスキャンなどを試みる。

Step③上位システムや他デバイスへの干渉を試行

上位システムが提供するWebAPIのチェック不備があった場合、別IoTデバイスへの干渉に至る可能性がある。例えば、特定IoTデバイスの接続情報を用いているにも関わらず、WebAPIのチェック不備により、別IoTデバイスの識別子に差し替えるだけで、別IoTデバイスの情報取得が可能になる、あるいは別IoTデバイスに対する操作メッセージが送信できてしまうといった結果に至ることがある。

このように、攻撃者の手元にあるIoTデバイスを解析することで別のIoTデバイスに干渉する、という影響シナリオは現実に起こりうるのです。

IoTシステムのセキュリティを高めるために求められる「全体視点」

IoTシステムのセキュリティを考えるには、性質の異なる4つの各層でのセキュリティだけでなく、それらを組み合わせた場合に発生する「リスクシナリオ」も考慮した上でセキュリティ対策を講じていく必要があります。そして、実現するためには、IoTシステム全体を俯瞰的にとらえてセキュリティアーキテクチャを検討するフェーズや役割を設けることをおすすめします。

IoTシステムの構築では、特徴の大きく異なる「層」ごとに担当する組織や会社が分かれている、というのは一般的です。弊社が診断をしたIoTシステムの事例でも「上位システムを担当している弊社では、IoTデバイスのセキュリティが堅牢であることを前提としているので、IoTデバイスを担当している〇〇社側で対策を強化してほしい」などのやりとりがされることがあります。

IoTデバイスに高度なセキュリティの実装を求めること自体は間違いではないのですが、本来それはIoTシステム全体のセキュリティアーキテクチャを検討する段階での要件として考慮されているべき内容です。

IoTシステム全体を堅牢なものにするためには、各層でのセキュリティ対策を実施することは当然ですが、たとえ末端のIoTデバイスでセキュリティ上の問題が生じたとしても、その影響をサービス・プラットフォーム層で局所化・緩和する方法も検討しておく必要があります。

「多層防御」の考え方を積極的に取り入れるなど、全体視点をもってセキュリティ対策に取り組むことが最良の解決方法であると考えられます。

おわりに

近年、国内外の標準化団体やコンソーシアムから多数のIoTセキュリティガイドラインが発表されるなど、「IoT」のセキュリティ確保のための機運は高まっています。日本でも内閣官房セキュリティセンター(NISC)が2016年8月に公開した「安全な IoT システムのためのセキュリティに関する一般的枠組」において「セキュリティ・バイ・デザイン」を基本原則として言及しています。

そして、その枠組の延長として経済産業省が2018年4月に公開し、その後改訂を行っている「サイバー・フィジカル・セキュリティ対策フレームワーク(案)」においては更に「サプライチェーンマネジメント全体でのセキュリティ対策」にも言及しています。これらの流れからも、「上流フェーズ」から積極的にIoTシステムのセキュリティを確保していく取り組みの必要性が高まっていると言えるでしょう。

IoTシステムは各社のビジネスにおいて戦略的な位置付けであり、最適なタイミングでのサービス開始など、スピード感を持った対応が求められることもあるでしょう。加えて、従来は事業ドメインではなかった新領域との交わりが生まれ、異業種との連携やノウハウ不足に起因したセキュリティ上の問題が生じる懸念もあります。

IoTセキュリティは、セキュリティ・バイ・デザインの考え方で、システム全体を俯瞰してセキュリティアーキテクチャの設計に取り組み、かつそれらを適切に評価・検証することが一層求められるようになります。

そのためにはいわゆるITシステムとは異なるエッジ・デバイス層といった領域も含めた幅広い知見が必要不可欠になります。NRIセキュアはこれからも、IoTセキュリティのプロフェッショナルとして、お客様がIoTビジネスを安心して推進することができるよう、俯瞰的な視点とスピード感を兼ね備えたサービス提供を目指していきます。