従来からサイバー攻撃に国境は存在しなかったが、現在、それだけではない様々な「境界」が曖昧になりつつある。この変化に対応するためには、権限を持ったCISOのリーダーシップが必要となる。

NRIセキュアテクノロジーズ(以降、NRIセキュア)では、自社の提供するセキュリティサービスを通じて得られたデータを分析し、2005年より毎年「サイバーセキュリティ傾向分析レポート」として発表している。14年目となる2018年のレポートから、「境界」というキーワードで、いくつかのトピックを取り上げてみたい。

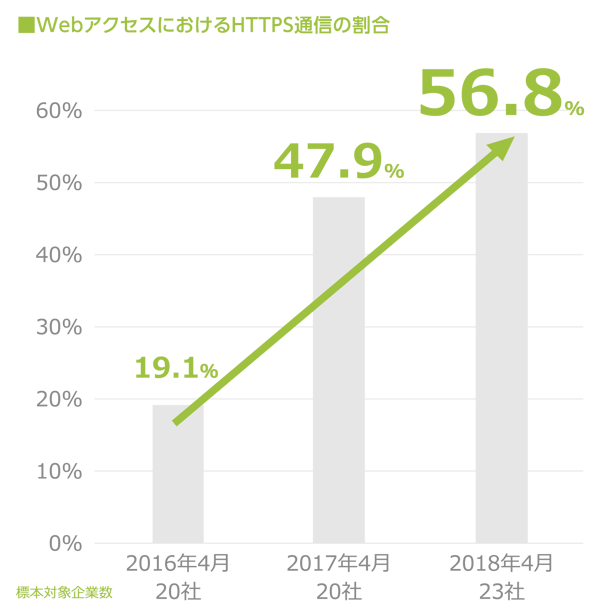

「常時SSL化」が広がり50%を突破、クラウド利用もさらに拡大

これまでもパスワード入力等の重要な情報をやり取りする通信はHTTPS(通信の暗号化)によって保護されてきたが、それだけでなくウェブサイトとの間の全通信をHTTPSで保護する、いわゆる「常時SSL化」が広がっている。NRIセキュアが監視する、企業から外部ウェブサイトへのアクセスにおいても、2017年度、HTTPS通信の占める割合がついに50%を突破した。

図.WebアクセスにおけるHTTPS通信の割合

(NRIセキュア 「サイバーセキュリティ傾向分析レポート2018」)

Chromeの最新バージョンではすでに、HTTPSではないウェブページに対して「保護されていない通信」と表示されるようになっており、常時SSL化への移行を促す動きは今後も継続すると考えられる。

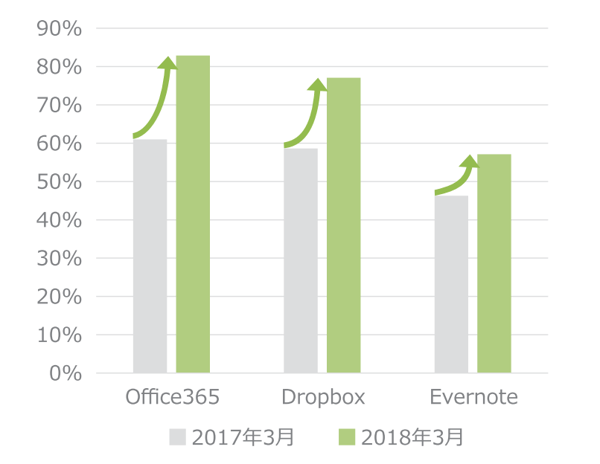

他方で、企業におけるクラウドサービスの利用も拡大を続けている。NRIセキュアが監視するウェブアクセスから代表的なクラウドサービスの利用状況を調査したところ、82.6%の企業でOffice365、77.1%の企業でDropBoxの利用が確認された。

図.主なクラウドサービスの利用企業割合の推移

(NRIセキュア 「サイバーセキュリティ傾向分析レポート2018」)

これら2つの動きは独立したものであるが、ともに古典的な境界防御を困難にする、という共通点がある。古典的な境界防御は、企業内のネットワークと外部のネットワークを分け、境界線上の通信をファイアウォールやプロキシなどで監視・遮断するという手法を取るが、「常時SSL」化は、通信内容の監視のために経路上で行う復号処理のコストを増加させる。また、クラウドサービスの利用は守るべき情報を古典的な「境界」の外(すなわちクラウド上)へと出すことを意味する。

普及が広がるIoT機器

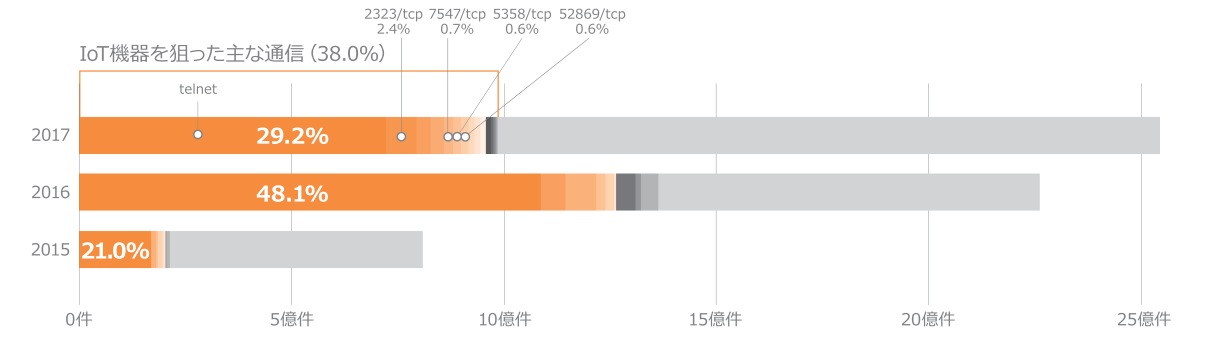

ホームルータやウェブカメラを代表とする IoT機器へのサイバー攻撃といえば、2016年に大規模な被害を引き起こしたマルウェア「Mirai」 がまだ記憶に新しい。NRIセキュアが管理するネットワークにおいてファイアウォールによって遮断された通信を分析したところ、IoT機器がターゲットとみられるものは、前年度よりやや減少したものの、2017年度も依然として全体の約4割を占めていることがわかった。

図. Firewallでブロックした通信の件数

(NRIセキュア 「サイバーセキュリティ傾向分析レポート2018」)

一方、これらの通信の宛先ポートには変化がみられる。2016年度にはおよそ半分を占めていたtelnetポートへの攻撃割合が減少し、特定の機器をターゲットとしたポートに分散している。IoT機器の普及が進むなか、攻撃対象も多様化していることが見て取れる。世界中の家庭やオフィスにあり物理的にアクセス可能な、「ありふれた」機器が攻撃対象となり、あるいは乗っ取られて攻撃の起点となる。IoT機器の普及は、ネット上の世界とリアルな(物理的な)世界の境界をまたがったリスクの増加と、そのセキュリティ対策の必要性を示している。

IoT機器へのサイバー攻撃の最新実態|25億件の通信分析から見えたこと

仮想通貨の採掘につながる通信が急増

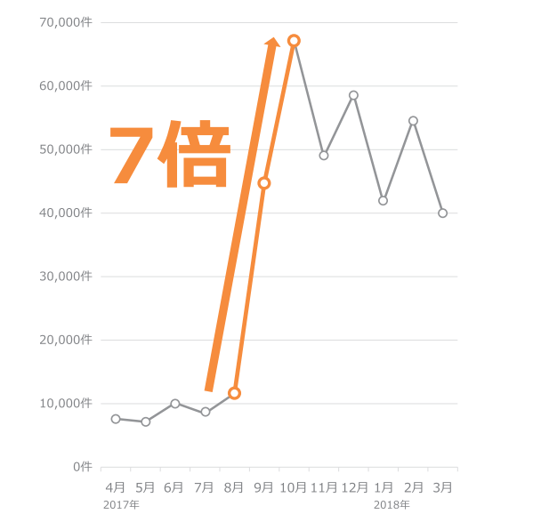

ユーザーがウェブページを閲覧すると、そのページに読み込まれたスクリプトがユーザーのブラウザ上で実行され、仮想通貨を採掘、スクリプトの設置者が採掘された仮想通貨を手にする。このようなスクリプト「CoinHive」が2017年9月に登場した。それ以降、CoinHiveや類似の仮想通貨採掘スクリプトへのアクセス件数は一気に跳ね上がり、同年10月には8月に比べ7倍となった。

図. 仮想通貨を採掘させられる可能性があるURLへのアクセス件数

(NRIセキュア 「サイバーセキュリティ傾向分析レポート2018」)

では、こうした変化にどのように対応すればよいだろうか。EDRや、CASBといったツールは問題の一部の解決策にはなるだろうが、全てを解決する「銀の弾丸」はもちろん存在し得ない。

CASBとは?クラウドリスクへ対応する主要機能と導入パターン

様々な新しい技術を適切に使いこなすためにも、まずは、基本に立ち返ることが重要ではないだろうか。何を守り、何を守らないか、全体を俯瞰しリスクベースでポリシーを定め、それに従って方針を定める。さらに、定期的にそのポリシーを見直す仕組みを組織の中に作り込む。このようなセキュリティ対策の基本の実効的・継続的な実現、特にどこまでのリスクを受容するかの方針決定には、セキュリティ対策全体に責任をもつCISO(最高情報セキュリティ責任者)に相応の権限が必要となる。

さいごに ~CISOのリーダーシップの重要性~

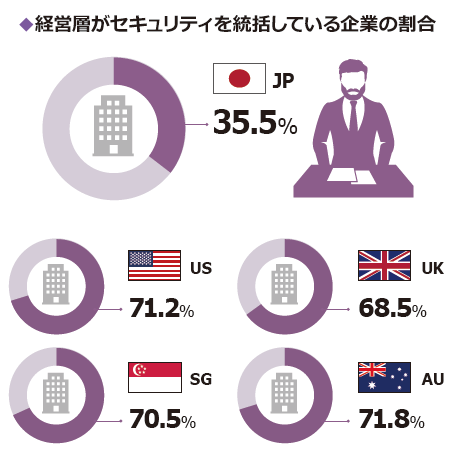

当社が実施した、日・米・豪・英・シンガポールの5カ国を対象とした調査結果のレポートである「NRI Secure Insight 2018 」では、次のような内容が報告されている。

経営層がCISOに就任している日本企業は、海外(米・英・豪・星)のおよそ半分の35%しかない。CISOがリーダーシップを発揮できる体制をどのように実現するかが、「セキュリティのボーダレス化」に対応するための鍵となるだろう。

※ 本記事は2018年11月5日にNRIより刊行された「金融ITフォーカス」に掲載された記事を元に再構成したものです。